Graylog Sunucusunu kurmak için https://www.asimmisirli.com/graylog-kurulumu-ve-log-girisi/

Pfsense Kurmak için, https://www.asimmisirli.com/pfsense-kurulumu-ve-konfigurasyon/ ilgili bağlantılar yardımıyla kurulumlar yapılabilir.

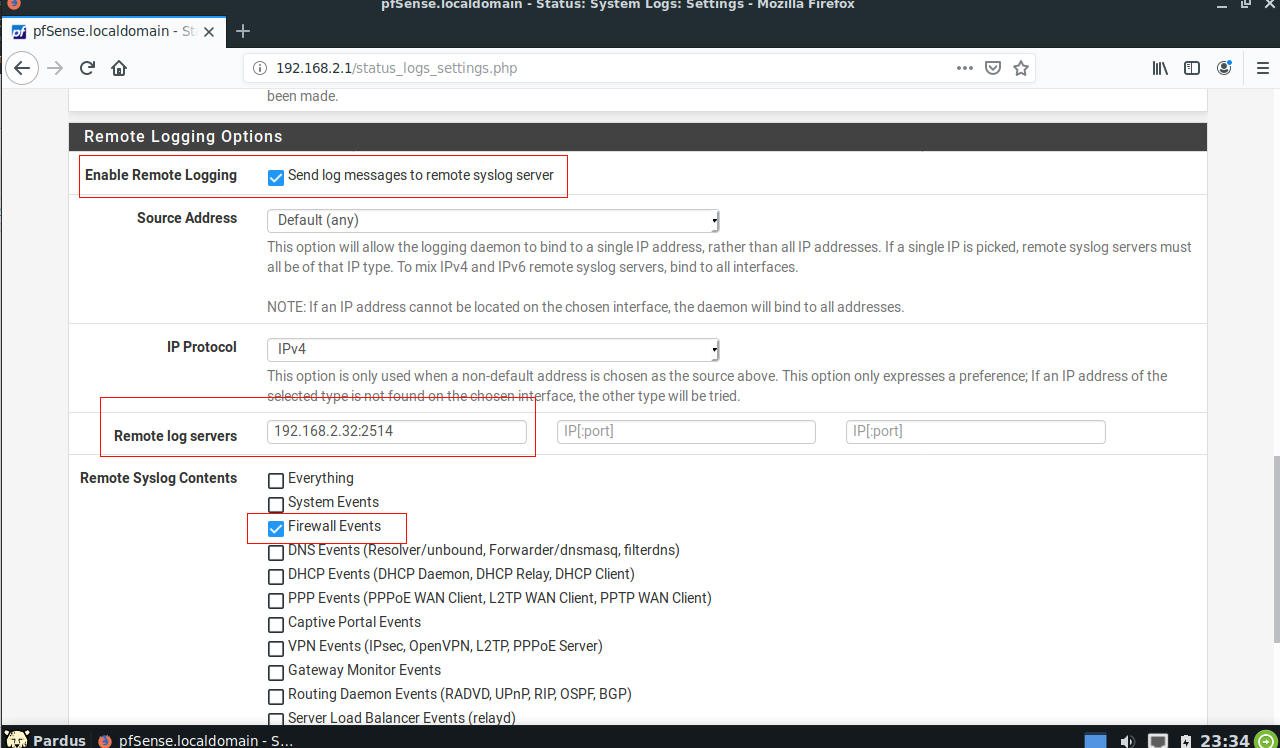

Pfsense ile uzak sunucuya gönderebilecek log türleri

| Everything |

| System Events |

| Firewall Events |

| DNS Events |

| DHCP Events |

| PPP Events |

| Captive Portal Events |

| VPN Events |

| Gateway Monitor Events |

| Routing Daemon Events |

| Server Load Balancer Events |

| Network Time Protocol Events |

| Wireless Events |

Uzak sunucuya gönderilen logların detayları için https://docs.netgate.com/pfsense/en/latest/book/monitoring/remote-logging.html adresinden bilgi edinebilir. Bizim için yazıda kullanacağımız tür Firewall Events’dir

Firewall log mesajların raw bir şekilde gönderilmesini sağlayacaktır.

Yapılan Uygulamaların başlıkları aşağıdakiler gibidir.

- Pfsense Log Gönderilmesi

- Pfsense İçin Graylog Input yapılandırması

- Raw Logların parse edilmesi için Extractor

Lab Ortamı Hakkında

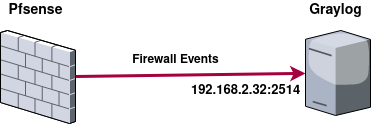

Pfsense üzerinde oluşan Firewall Events olaylarını Graylog sunucusuna aktarılacaktır. Gralog sunucusu ip adresi 192.168.2.32 ve gelen logları 2514 port UDP olarak dinleyecektir. Graylog Pfsense’nin LAN arayüzünde bulunur.

Karşılaşabilecek hatalar; Log sunucusu üzerinde kurulu lokal Firewall(ufw) yada Iptables kuralları mevcut ise ilgili 2514 portuna izin verilmelidir. İzin verilmediği takdirde Graylog gelen logları göremeyecektir.

Graylog sürümü v3.3.0

Pfsense sürümü 2.4.5

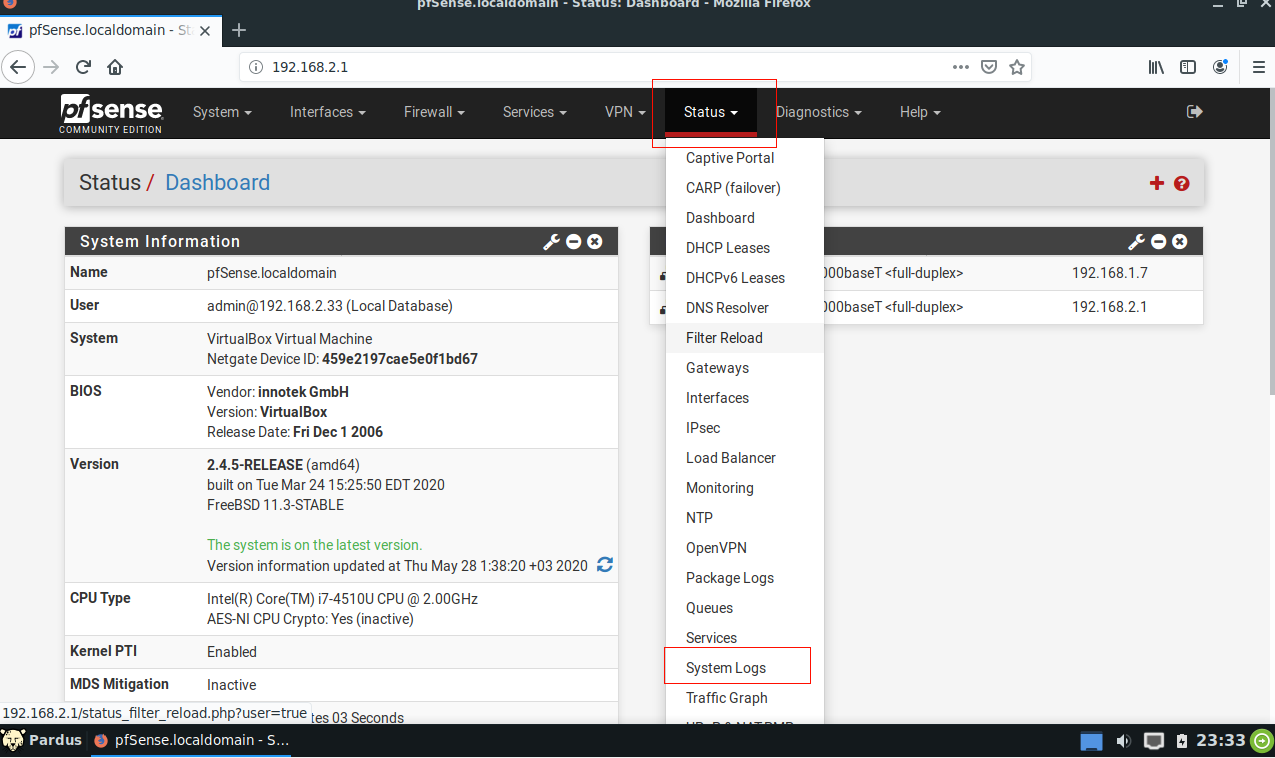

Pfsense Log Gönderimi

Pfsense arayüzü içeresinden Status, System Logs kategorisi seçilir.

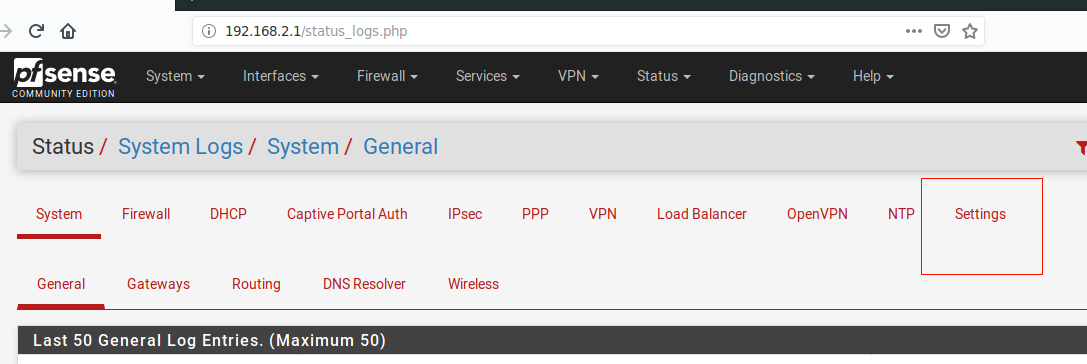

Açılan sayfa üzerinden Settings bölümüne gidilir.

- Logların sunucuya gönderilebilmesi için Aktif edilir.

- Remote Log servers alanı için Log sunucusun Ip adresi yazılmalıdır.

- Gönderilen log türü için Firewall Event seçilir ve save işlemi yapılır.

Pfsense Logları İçin Graylog Yapılandırması

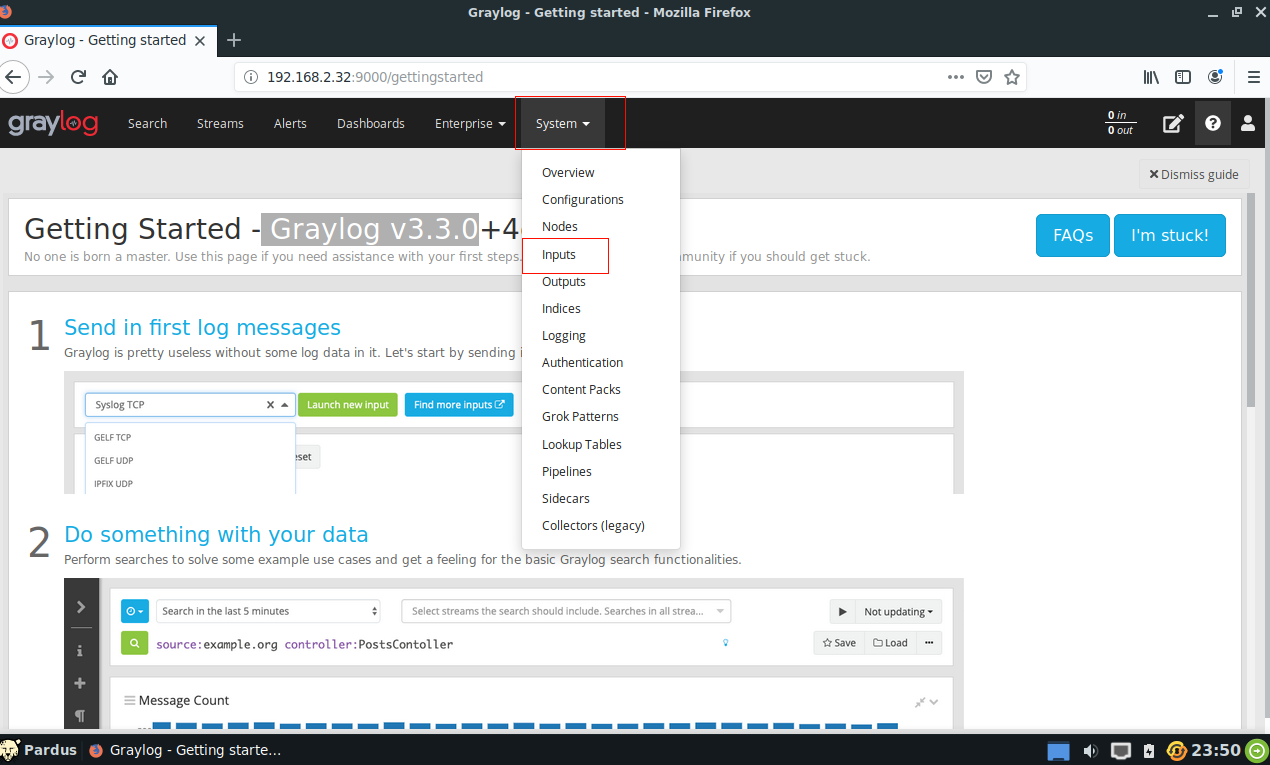

Graylog arayüzü üzerinden System, Inputs alanına gidilir.

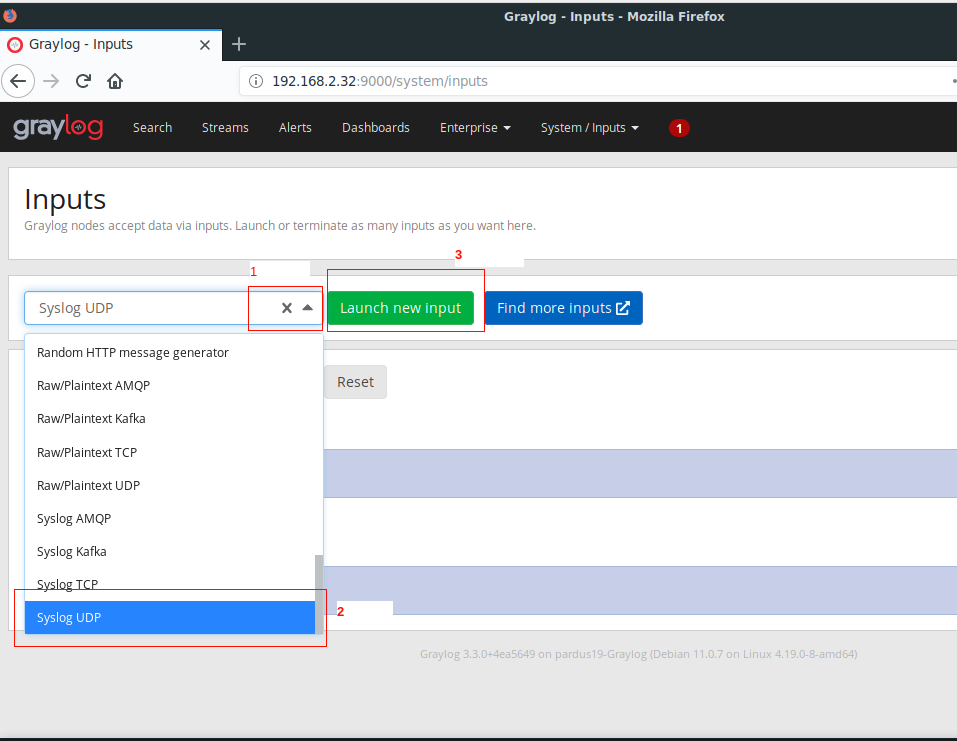

Açılan sayfa üzerinden log türü Syslog UDP seçilir ve Launch new input denir.

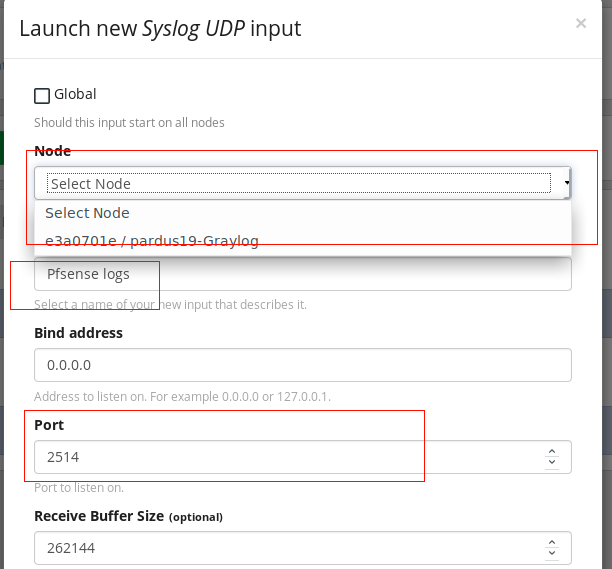

- Node(düğüm) alanı içeresine sizin kendi Log sunucunuzu seçmeniz ya da global bir düğüm oluşturmalısınız.

- Oluşturulan alana bir isim verilmeli bunun için Pfsense logs ismini yazılır

- Port için 2514 yazılır ve save edilir.

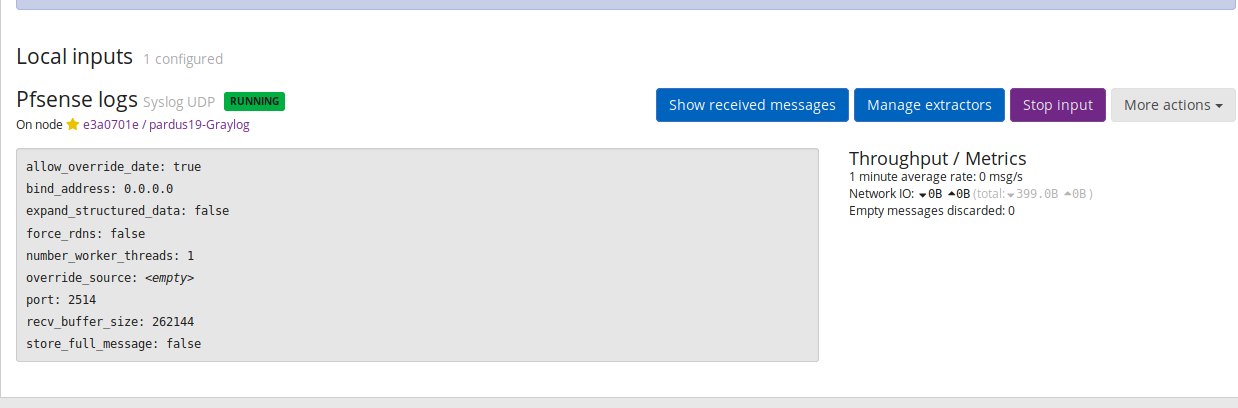

Save işlemi sonucunda açılan sayfada inputs oluşmuş olacaktır. Start input diyerek logları izleyebiliriz.

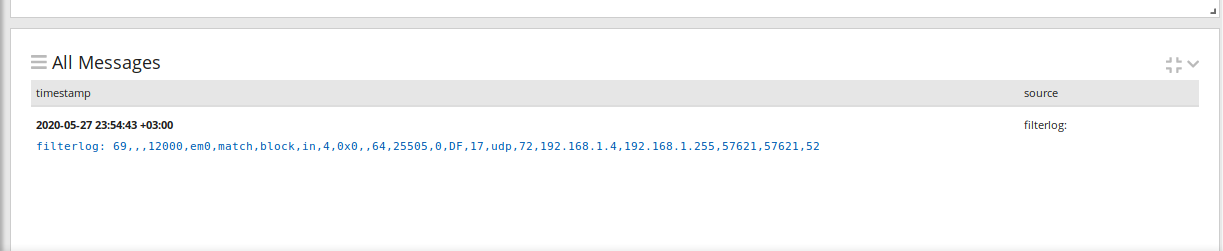

Show received message seçeneği seçilince gelen loglar filterlog olarak gözükecektir.

Pfsense Firewall Event Loglarını Graylog için Parse Etmek

Graylog Marketplace üzerinde yayınlanmış bir pfSense Extractors kullanacağız. Raw(ham) halinde gelen logları anlaşabilir hale getirecektir.

https://marketplace.graylog.org/addons/6207fac2-63e9-4fe6-80c1-c64e3e689745

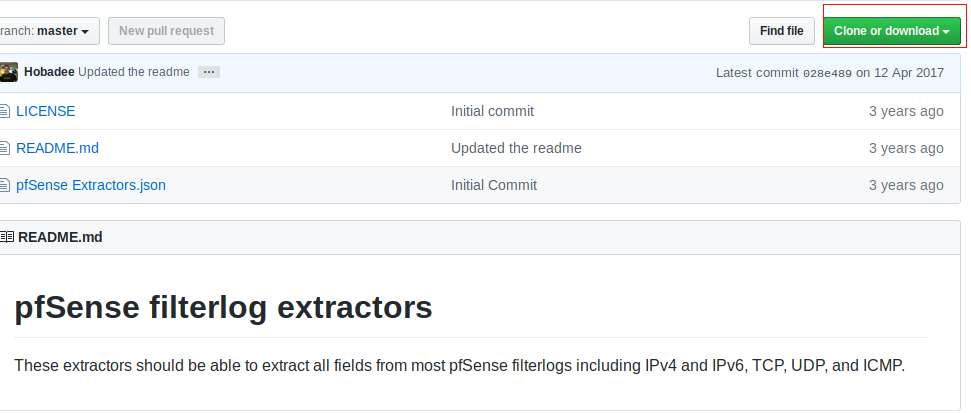

https://github.com/Hobadee/Graylog_Extractors_pfSense

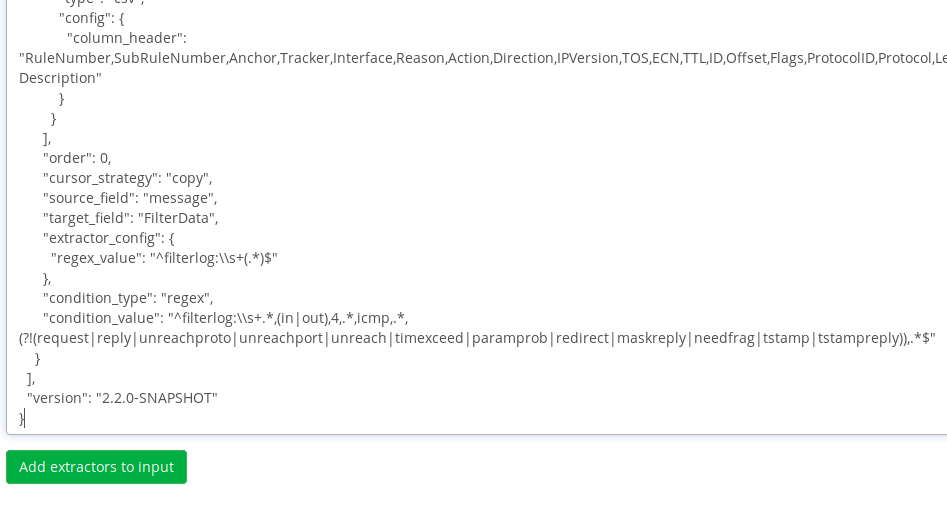

İlgili adreslerden bilgi edinebilir. Biz github sayfasından pfSense Extractors.json dosyasını raw olarak bilgisayarımıza indirip Graylog sunucusuna upload edeceğiz.

İlgili github linki üzerinden Clone or download seçeneği seçilir. İndirilen sıkıştırılmış dosya açılır. İçeresinde ki pfSense Extractors.json dosyası bir metin editörü ile açılır. İçeresinde tüm ifadeler kopyalanır.

İndirmek istemeyen olursa .json dosyasını raw olarak açıp içindekileri kopyalayabilir.

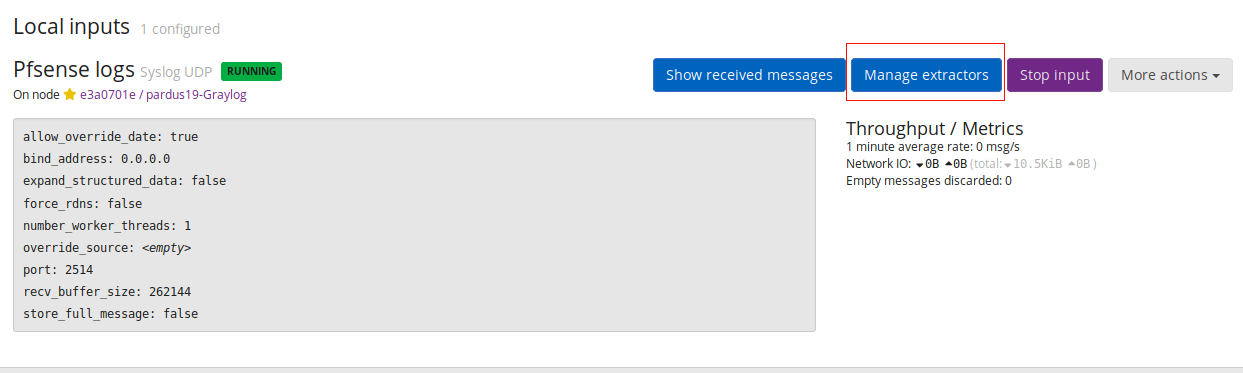

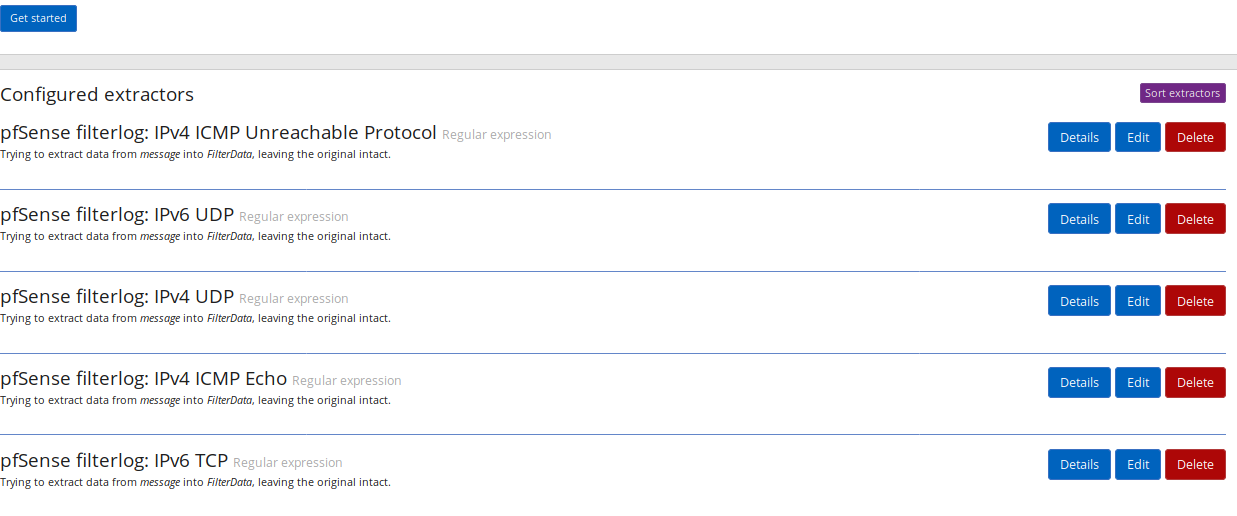

Graylog arayüzü üzerinden System, Inputs alanına gidilir. Local inputslar içeresinde Pfsense logs için Manage extractors seçilir.

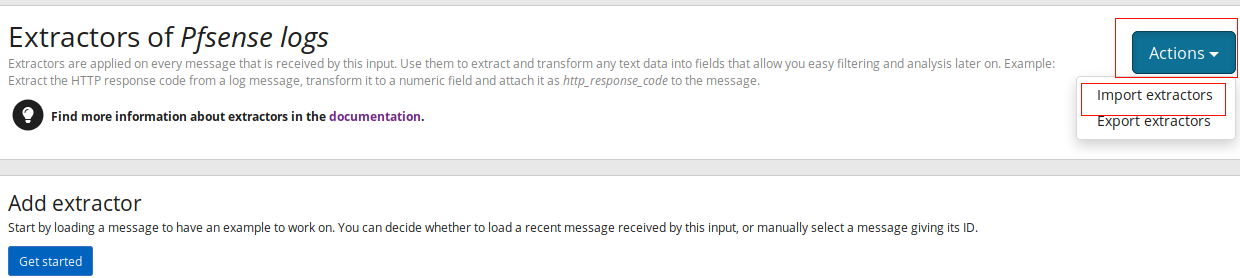

Açılan sayfa üzeriinden Actions seçeneği ve İmport extractors seçilir.

Daha önce metin editörü ile açıp içindekileri kopyaladığımız ifadeler yapıştırılır ve Add etractors to input işlemi yapılır. İşlem başarılı olduğu takdirde yeşil şekilde uyarı vericektir.

Başarılı şekilde yüklenen extractorsler, artık raw halinde gelen loglar Graylog tarafından parse edilebilir.

Özgür Yazılım/Sistemler ile güvende kalmanız dileğiyle.

Asım Hocam Selamlar, Log’u parse etmiyor, Çok uğraştım ama bir türlü çözüm bulamadım. Sizin Log’u parse etme ile alakalı bir çözümünüz oldu mu ?

Yapılan yazıda, Firewall events logları parse ediliyor.